主页 > 官网安卓版下载imtoken钱包 > 勒索软件的年度记忆,2021年勒索事件最多的盘点

勒索软件的年度记忆,2021年勒索事件最多的盘点

2021 年勒索软件危机

2021年,新冠疫情将一再卷土重来,新的变异毒株将陆续爆发。疫情风暴爆发:部分国家进入紧急状态;一些巨头不得不支付4000万美元的赎金;部分IT主管被公司解职要求赔偿,法院将开庭...

教训总是痛苦的。今天,让我们一起走过一年一度的勒索危机,了解勒索的演变,盘点2021年最值得关注的勒索事件。

年度最高勒索软件赎金

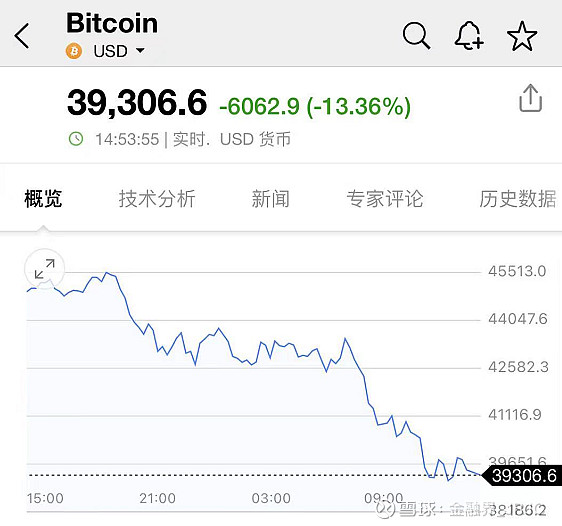

2021年勒索勒索记录持续刷新,支付成本大幅UP⇧⇧

在计算机巨头宏碁被要求提供 5000 万美元之前;后来,一个攻击团伙向美国科技公司 Kaseya 索要 7000 万美元的赎金。

根据公开的勒索支付事件,CNA Financial以4000万美元的赎金“强势登顶”,创下迄今为止已知的最大一笔勒索支付赎金。

今年 3 月底2017年勒索病毒事件,美国最大的保险公司之一的 CNA Financial 遭到勒索软件攻击,在尝试恢复文件不成功后,开始与攻击者协商合作。一开始,黑客索要高达 6000 万美元的赎金。最终,CNA Financial 在事件发生两周后支付了 4000 万美元的赎金。

美国财政部在 10 月份的统计报告中表示,2021 年上半年勒索软件事件支付的赎金总额接近 6 亿美元,轻松超过 2020 年全年的总额。

年度最猖獗的勒索软件集团

勒索集团有多猖獗,REvil(又名Sodinokibi)露出“超级偶像”的笑容。

REvil 的犯罪率很高,仅在 2021 年,它就会以每月至少一宗罪案占据头版头条:

高调的行为也让 REvil 成为关键目标。它已由多国安全机构联合执行。它的部分服务器被入侵和控制,支付渠道和数据泄露站点被匿名劫持。

年度最具影响力的勒索软件攻击

2021 年,世界上第一次有一个国家因勒索软件攻击而宣布进入紧急状态。

今年5月,美国最大的石油产品管道运营商Colonial Pipeline遭到“Darkside”黑客组织的勒索软件攻击,被迫关闭了向石油供应的关键燃料网络。东部沿海国家。美国政府宣布东部17个州和华盛顿州宣布进入紧急状态。

据了解,受影响的管道长约 5500 英里,为美国东部提供 45% 的燃料供应,每天可将 250 万桶石油从墨西哥湾通过美国东部输送到新泽西州。袭击发生后,纽约证券交易所的汽油期货上涨了 1.32 美分,收于每加仑 1,269 美元,该事件为休斯顿等主要城市的燃料经销商提供汽油、柴油和燃料。纽约。

由于其可怕的影响,勒索软件攻击已经引起美国立法者的呼吁,要求加强对美国关键能源基础设施的保护,以防止黑客入侵。在一系列大规模勒索软件攻击之后,白宫表示将把勒索软件攻击视为恐怖主义。

年度最快的加密勒索软件

一切皆有可能,勒索软件也秉持着“宁可累死同龄人”的心态加速进化。

今年,老牌病毒Lockbit更新了2.0版本,号称是世界上最快的加密勒索软件。它的新版本可以在20分钟内盗取100GB的数据,比普通勒索软件的加密速度快3倍以上,并且具有在域控制器内自动传播的能力。

窃取数据是当今勒索软件攻击的重点,加密越快,上传越快,在此过程中被用户发现和阻止的机会就越小。勒索软件推出后不久,全球就有超过 50 家组织成为受害者,受害者来自各行各业。全球IT咨询业巨头埃森哲也遭到LockBit攻击,6TB内部数据被盗,2500台电脑宕机。

Lockbit 之所以能够在全球多地同时传播,也得益于其采用的 RaaS 模式,具有大量的传播分发者和多个攻击传播群。 Lockbit不仅在国外猖獗,在中国也很猖獗。针对不同的企业使用不同的攻击方式:例如针对中小企业,利用好RDP的弱密码攻击;在大型网络中,它使用 Active Directory 组策略。自动批量分发病毒并加密Windows域。

年度最毒勒索软件家族

2021年,勒索家族来势汹汹,主流帮派退位,新兴帮派更替,5种顶级毒药,满载而归,稳稳当当。坐在前排。

基于对勒索软件的持续追踪,美创科技59号安全实验室显示:Phobos、Globemposter、Zepplin、Lockbit、REvil稳居前5名,受害者总数达69%。其中,Phobos 占受害者总数的 22%,成为年度最“毒”的勒索软件家族。

年度勒索软件最受青睐的行业

2021年以来,美国频频遭遇勒索软件攻击,医院、交通、食品、管道运输行业先后被占领,影响深远,损失空前。

在我国,勒索软件攻击也不容乐观。 59号安全实验室数据显示,2021年前11个月勒索软件影响排名前三位的行业是传统行业、医疗行业和政府。行业。此外,教育、互联网、金融、能源等领域也受到勒索软件攻击。

值得注意的是,随着医疗行业数字化程度不断提高、安全防护能力薄弱、数据信息价值高,医疗卫生机构成为勒索软件的重点攻击目标。美国 Check Point 安全报告指出,自 2020 年 11 月以来,每家医疗机构平均每周遭受 626 次网络攻击。两倍。

进入2.0时代,我们应该如何提高安全免疫力

过去,精通编程是成为一名合格黑客的先决条件,但如今,RaaS模式正在兴起,低技术门槛的傻瓜式操作正在催生大量“低代码黑客”;而多种勒索手段的演进,是把达摩克利斯之剑悬在企业核心资产数据头上;今年以来,勒索软件频频攻击大宗商品和社会基础设施2017年勒索病毒事件,这意味着它不仅是黑色生产获利的最佳工具,而且可能成为国家间竞争的高端武器……

就像新冠疫情一样,勒索软件带来了源源不断的麻烦。如何防御,需要从意识、管理、技术等各方面提高安全免疫力。

今年,美国国土安全部(CISA)发布了《保护敏感信息和个人信息免受勒索软件导致的数据泄露》,指出为防止成为勒索软件攻击的受害者,企业应采取以下措施: Internet 的漏洞和错误配置,降低了攻击者利用此攻击面的可能性;制定、维护和执行基本的网络事件响应计划、弹性策略和相关的通信计划;维护离线、加密的数据副本,并定期验证备份;减少收到钓鱼邮件的可能性;遵守适当的网络健康指南。

我国国家互联网应急响应中心8月发布《勒索软件防范指南》,提出:

防范勒索软件,要做好以下“九件事”:1.做好资产分类管理。 2.备份重要数据和系统。 3.设置复杂密码并保密。 4.定期进行安全风险评估。 5. 始终消毒和关闭端口。 6.做好认证和权限管理。 7.需要严格的访问控制策略。 8.提高人员安全意识。 9.制定应急响应计划。

为防止勒索软件,请执行以下“四不”:1.不要点击来源不明的电子邮件。 2.不要打开来源不可靠的网站。 3.不要安装来源不明的软件。 4.请勿插入或拔出来源不明的存储媒体。

机器感染勒索病毒后,可立即开展网络隔离、分类处置、及时报告、排查加固、专业恢复等应急工作,减少勒索病毒造成的危害。

三合一组合拳打勒索防御战

为有效抵御勒索病毒的威胁,美创科技全面剖析勒索病毒的产业链和行为链,从防范实践入手,基于“零信任”安全理念,公司推出三合一“勒索防御产品+安全保险+容灾备份”的勒索风险解决方案。

构建零信任的数据资产主动防御能力:

以零信任理念和数据资产保护为核心,Metronoa反勒索系统集成内核级保护机制、主机保护、基线保护、威胁情报、诱捕机制、智能模型等技术可防御针对任何已知或未知的勒索软件,无需关心漏洞的传播方式,满足文档、数据库、哑终端等复杂场景的需求。主动保护需求。

使用灾难恢复系统构建最后一英里保证:

美创数据级容灾、数据复制、全业务容灾、CDP容灾一体机、容灾集中管控等完整容灾产品,通过离线备份、异地实时备份、建立异地容灾站点等服务,保证生产数据库和备份数据库的分离,保证两者不会同时被勒索,即使勒索后,数据仍然可以恢复,最大限度地减少对业务的影响。

实现“网络勒索损失保险”风险解决方案上线前、中、后的风险防控,包括事前全方位风险排查和安全加固;保险期内的勒索威胁情报和意识培训;和事后损失赔偿。

俗话说,“面对勒索软件,任何公司都无法独善其身”。对于下一个受害者来说,加强对勒索软件的防御已经成为各行各业的必做之事。美创科技也在不断完善产品和解决方案能力,帮助更多用户主动抵御勒索软件威胁,提高安全免疫力,保护数据安全。价值。